5 maja 2020

W ciągu blisko dwóch miesięcy stanęliśmy wszyscy przed niespotykanym dotąd wyzwaniem przeobrażenia naszego podejścia do wykonywania obowiązków służbowych. Kto tylko może, powinien pracować zdalnie, ale czy faktycznie potrafimy dobrze to robić?

Jeżeli tylko dział IT poradził sobie szczęśliwie z lawiną problemów związanych z szybkim udostępnieniem swoich systemów do korzystania z zewnątrz i jeżeli masz już laptopa ze skonfigurowanym VPN, to możesz zacząć działać, ale rób to odpowiedzialnie. Przede wszystkim musisz sobie uświadomić, że dane firmowe, na których pracujesz, od tej pory będą krążyły także poza chronioną infrastrukturą firmy i także Ty odpowiadasz za ich bezpieczeństwo. Oto 6 zasad, które powinny Ci w tym pomóc:

Jeżeli został Ci powierzony sprzęt firmowy (jak laptop, smartfon czy tablet), to do pracy zdalnej korzystaj wyłącznie z tego sprzętu. Urządzenia te zostały bowiem najprawdopodobniej dobrze skonfigurowane wcześniej przez dział IT i zapewnią Ci najłatwiejszy bezpieczny dostęp do danych. Pozostają one także pod ciągłym nadzorem odnośnie aktualizacji systemu operacyjnego czy ochrony antywirusowej. W przypadku ewentualnych problemów technicznych zespół IT będzie też mógł Ci lepiej pomóc, jeżeli będzie miał możliwość zdalnie połączyć się z Twoim komputerem firmowym.

Musisz wiedzieć, że tunel VPN nie tylko szyfruje Twoje połączenie z siecią firmową, ale może zapewniać Ci także dodatkową ochronę przed zagrożeniami pochodzącymi z sieci, np. przed stronami internetowymi zaatakowanymi przez malware. Dlatego w czasie pracy zdalnej nie wyłączaj tunelu VPN, nawet jeśli zechcesz sprawdzić coś niezwiązanego z Twoimi obowiązkami.

Do pracy zdalnej korzystaj wyłącznie z takiego dostępu do sieci, który gwarantuje bezpieczeństwo, szczególnie w sytuacji, gdy Twoja sieć domowa jest współdzielona z innymi użytkownikami (np. z bloku lub osiedla). Nie łącz się z innymi otwartymi sieciami bezprzewodowymi, choćby ich zasięg w Twoim mieszkaniu był wyśmienity. Jeśli z jakiegoś powodu firmowy dostęp do internetu zawiedzie, to najbezpieczniej zastąpić go siecią udostępnioną z telefonu (tzw. hotspot).

Praca zdalna wymaga często dodatkowych dostępów do kolejnych systemów. Twoje loginy i hasła mogą się mnożyć, więc zadbaj o to, aby korzystać z nich w sposób bezpieczny. Zapamiętywanie ich na stałe w programach, w których je wprowadzasz (czyli np. w przeglądarce internetowej lub połączeniu VPN) jest niebezpieczne z dwóch powodów. Po pierwsze jeśli ktoś do tego niepowołany uzyska dostęp do Twojego komputera (bezpośrednio lub zdalnie, np. w wyniku ataku hackerskiego), to automatycznie uzyska połączenie z systemami, z których korzystasz. Po drugie – hasła np. w przeglądarkach internetowych są niestety przechowywane najczęściej bez żadnego szyfrowania. Hackerowi wystarczy tylko chwila, aby je poznać.

Praca zdalna, a zwłaszcza konieczność częstego przesyłania plików pomiędzy użytkownikami, którzy wspólnie na nich pracują, generuje chęć do tworzenia „własnych” kopii danych. Staraj się podchodzić do tego rozważnie. Tworzenie zbyt wielu duplikatów plików żyjących swoim życiem w różnych miejscach nie sprzyja efektywności pracy. Co więcej, często prowadzi do sytuacji, w których nie wiadomo kto, kiedy i co zmienił w danym pliku. Dodatkowym problemem jest fakt, że często zapominamy o usuwaniu takich „tymczasowych” plików z naszych urządzeń. Może to skutkować choćby przypadkowym ich ujawnieniem w przyszłości, np. poprzez współdzielenie jakiegoś folderu z innymi użytkownikami.

Jeśli już przygotujesz się odpowiednio do bezpiecznej pracy z domu, to najlepiej nie zmieniaj lokacji swojego zdalnego biura. Nie pracuj z przestrzeni co-workingowej, z placu zabaw, z parku czy z innej przestrzeni publicznej. W szczególności nie korzystaj z otwartych sieci publicznych. Każda zmiana lokacji może skutkować nowymi zagrożeniami, więc nie ma po co zwiększać ryzyka. A przede wszystkim zrób to dla Twojego zdrowia…

Jak widać zagrożeń nie brakuje. Odpowiedzialna praca zdalna, w bezpiecznym środowisku powinna być oczywiście obowiązkiem pracownika, ale również przełożeni powinni zadbać o bezpieczeństwo swojej infrastruktury IT. Powinni również umożliwić pracownikom zdalną pomoc – bez opuszczania domu, w przypadku, gdy z ich sprzętem wystąpi jakiś problem.

Pracodawca na pewno będzie również „spał spokojniej”, gdy będzie miał dostęp do statystyk związanych z aktywnością swoich pracowników zdalnych oraz z tym jak zarządzają swoim czasem pracy w domu. Czy, aby na pewno wykorzystują racjonalnie?

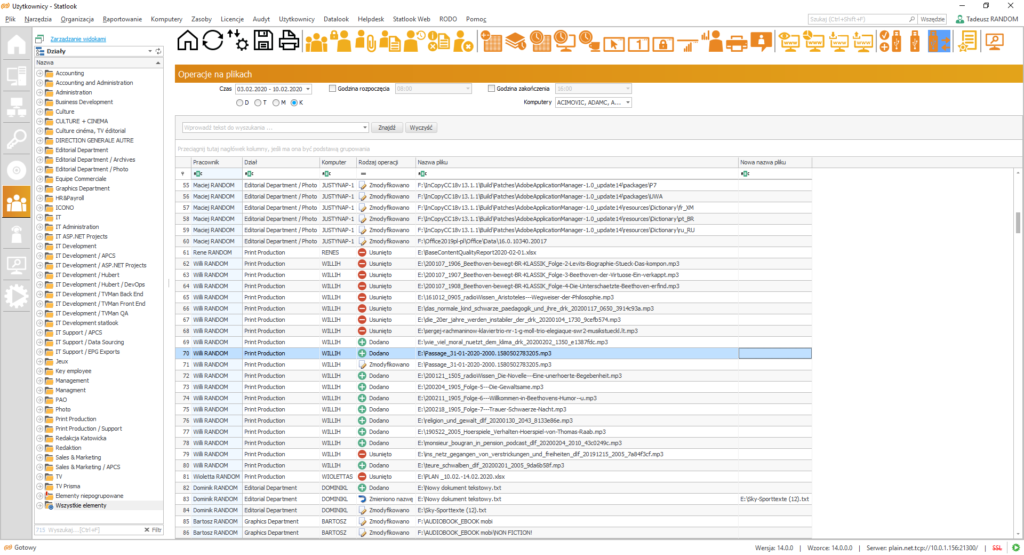

Troska o bezpieczeństwo danych firmowych – wysyłanych, pobieranych oraz tych przenoszonych na dyskach wymiennych, również powinna być poddana monitoringowi.

Te oraz wiele innych funkcji zapewniających bezpieczeństwo infrastruktury IT oraz pełny monitoring aktywności pracowników zdalnych dostarcza oprogramowanie Statlook. Od 18 lat podajemy na rynek zaawansowane rozwiązania technologiczne i softwarowe mające na celu zapewnić bezpieczeństwo oraz automatyzację codziennych zadań. Dodatkowo w czasach masowej pracy zdalnej niezwykle ważna stała się transparentność na linii pracodawca – pracownik zdalny, dlatego monitoring pracowników zdalnych to idealne rozwiązanie dla obu stron.

Zachęcamy do wypróbowania wszystkich funkcji systemu Statlook, odbierając darmową 30-dniową licencję. Wystarczy wypełnić formularz rejestracyjny: https://www.statlook.com/pl/pl/praca-zdalna/

Poznaj praktyczne działanie systemów statlook i uplook dzięki całkowicie darmowemu Webinarium. Wystarczy fotel, połączenie z internetem i przeglądarka internetowa.