KRI Krajowe Ramy Interoperacyjności

W myśl rozporządzenia Rady Ministrów z dnia 12 kwietnia 2012 r. w sprawie Krajowych Ram Interoperacyjności każda jednostka samorządu terytorialnego zobowiązana jest do przestrzegania zasad dotyczących minimalnych wymagań dla rejestrów publicznych

i wymiany informacji w postaci elektronicznej oraz spełnienia minimalnych wymagań dla prawidłowego funkcjonowania systemów teleinformatycznych.

Dokument ten nakłada na działy IT i specjalistów ds. informatyki szereg zobowiązań, dotyczących przede wszystkim bezpieczeństwa

i informatyzacji jednostek realizujących działalność w domenie publicznej.

W rozporządzeniu tym w ramach KRI wyodrębniono 3 najważniejsze dla działów IT i funkcjonowania jednostek zagadnienia; polityka bezpieczeństwa, minimalne wymagania dla systemów informatycznych oraz minimalne wymagania dotyczące bezpieczeństwa sieci informatycznych.

Polityka bezpieczeństwa

Polityka bezpieczeństwa jest tu rozumiana jako zbiór spójnych, precyzyjnych reguł i procedur, według których dana jednostka buduje, zarządza oraz udostępnia zasoby i systemy informacyjne oraz zasoby i systemy informatyczne. Określa ona, które z nich (np. dane osobowe i wrażliwe) i za pomocą jakich narzędzi mają być chronione.

Polityka bezpieczeństwa powinna obejmować możliwe przypadki, w których może dojść do naruszenia bezpieczeństwa (np. nieautoryzowany dostęp, wyciek lub utrata danych) oraz schematy postępowania oraz zapobiegania ponownym przypadkom naruszenia bezpieczeństwa.

Istotne jest, aby polityka bezpieczeństwa była dokumentem spisanym, dostępnym w ramach organizacji, znanym i zrozumiałym dla pracowników jednostki. Zasady polityki bezpieczeństwa, o czym warto pamiętać, dotyczą także klientów organizacji.

Minimalne wymagania dla systemów informatycznych oraz wymogi dotyczące bezpieczeństwa w ramach Krajowych Ram Interoperacyjności narzucają na specjalistów IT ogromną ilość norm i zasad, które powinny być stopniowo i według planu wprowadzone w każdej jednostce pożytku publicznego. Ponieważ rozporządzenie z 2012 roku jest aktem wykonawczym, obowiązuje bezwzględnie i podlega okresowym audytom.

Wymagania dotyczące funkcjonowania i bezpieczeństwa sieci informatycznych

Poniżej znajduje się spis najważniejszych wymagań dotyczących funkcjonowania i bezpieczeństwa sieci informatycznych dla jednostek pożytku publicznego:

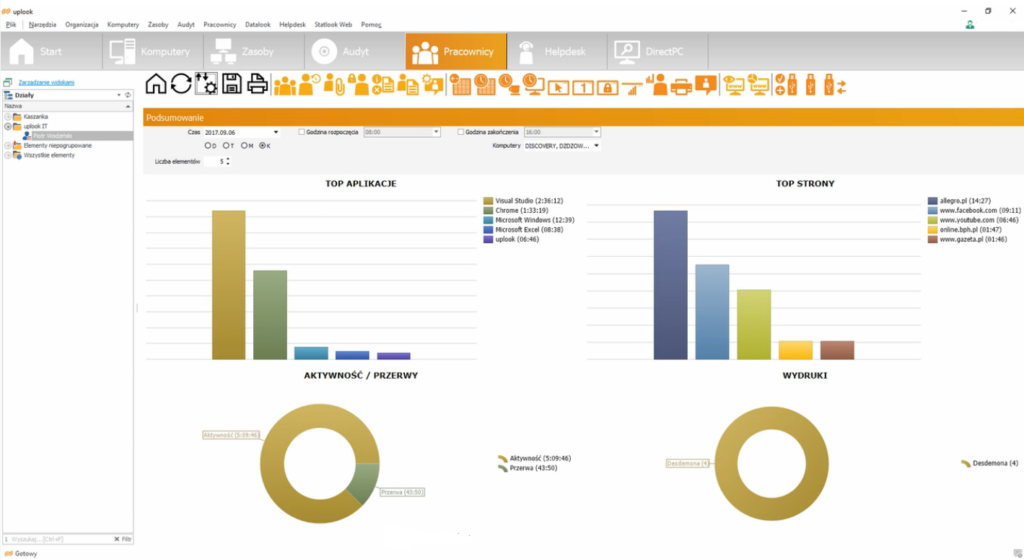

- bieżąca inwentaryzacja sprzętu i oprogramowania służącego do przetwarzania informacji oraz kontrola legalności sprzętu i oprogramowania

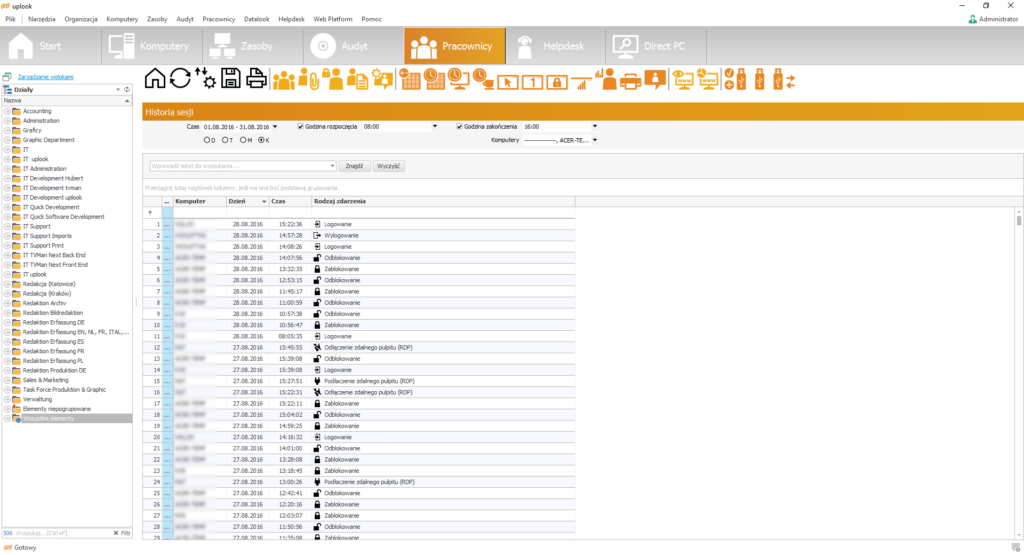

- kontrola uprawnień i działań osób zaangażowanych w proces przetwarzania informacji, ustanowienie adekwatnych poziomów dostępów do danych, bieżące monitorowanie dostępu do danych

- okresowe analizy ryzyka związane z dostępnością i możliwą utratą poufnych informacji i danych oraz podejmowania działań eliminujących ryzyko, adekwatnych do stopnia zagrożenia

- zapewnienie odpowiednich szkoleń dla osób zaangażowanych w proces przetwarzania informacji ze szczególnym uwzględnieniem tematyki związanej z zagrożeniami bezpieczeństwa informacji, skutkami naruszania zasad bezpieczeństwa, odpowiedzialnością prawną

- stosowanie środków (programów komputerowych i systemów informatycznych) zapewniających bezpieczeństwo informacji oraz ochronę danych przed kradzieżą, nieuprawnionym dostępem i uszkodzeniem

- wykrywanie prób nieautoryzowanego dostępu na poziomie systemów operacyjnych, usług sieciowych, programów, aplikacji i plików

- ustanowienie zasad pozwalających na bezpieczną pracę na odległość i przy wykorzystaniu urządzeń mobilnych

- ustanowienie zasad zgłaszania incydentów naruszenia bezpieczeństwa oraz wprowadzenie mechanizmów umożliwiających szybkie podjęcie działań naprawczych

- kontrola zgodności systemów teleinformatycznych z obowiązującymi normami bezpieczeństwa;

- okresowe audyty wewnętrzne w zakresie bezpieczeństwa danych i informacji, nie rzadziej niż raz na rok oraz wdrożenie procedur poaudytowych, zgodnych z aktualnymi rozporządzeniami

Krajowe Ramy Interoperacyjności w ramach, których powstało niniejsze rozporządzenie, wprowadzają podstawowe regulacje dotyczące informatyzacji i bezpieczeństwa informacji w jednostkach pożytku publicznego – sposób ich realizacji, wybór narzędzi i oprogramowania jest już kwestią wyboru specjalistów IT. Wybierając oprogramowanie watro wybrać jeden, spójny system do zarządzania infrastrukturą IT.