Cyberslacking

Internet w pracy – tylko do pracy?

Internet w pracy jest źródłem wielu dyskusji i kontrowersji. Pracownicy są raczej zwolennikami nieograniczonego dostępu do sieci i twierdzą, że to, jak korzystają ze służbowego łącza jest ich indywidualną sprawą tak długo, jak przestrzegają obowiązujących w firmie zasad i wykonują powierzone im obowiązki.

Pracodawcy zaś nie mają większego problemu z udostępnianiem służbowego łącza pracownikom, ale chcieliby mieć pewność, że służy ono jako narzędzie pracy, a nie rozrywki. O co tyle hałasu w tej dyskusji? Przecież wystarczy jasno określić zasady korzystania z firmowego łącza internetowego i sprawa załatwiona.

Jednak, że rzeczywistość jest dużo bardziej złożona – Internet w pracy to narzędzie, którego właścicielem jest pracodawca i ma prawo wymagać od pracowników określonych zasad jego użytkowania i monitorować czy są one przestrzegane.

Pracownicy zaś mają prawo do prywatności, jednak na ogół prywatność ta jest źle przez nich rozumiana. Dowodem na brak jasnych reguł dotyczących korzystania z firmowego Internetu jest cyberslacking – zjawisko, które jest powszechne w niemalże wszystkich zinformatyzowanych firmach i jednostkach.

Co to jest cyberslacking?

Jak wynika z definicji przytoczonej w pracy socjolożki Magdaleny Szpunar, cyberslacking to wykorzystywanie firmowego łącza do celów niezwiązanych z powierzonymi przez pracodawcę zadaniami. Do najczęstszych praktyk zalicza się odwiedzanie witryn internetowych służących rozrywce, korzystanie z pozafirmowych komunikatorów, czytanie serwisów informacyjnych. To najczęstsze przyczyny marnowania czasu pracy przeznaczonego na wykonanie powierzonych zadań.

Większość pracowników wskazuje, że takie praktyki są naganne i należy z nimi walczyć. I w tym punkcie raczej zgadzają się z pracodawcami. Kontrowersje wokół tematu budzi fakt, że cyberslacking to nie tylko działania pracowników służące rozrywce.

Co najczęściej robimy w czasie pracy?

W. Block, autor naukowej definicji cyberslackingu w artykule pod tytułem Cyberslacking – Bussines Ethics and Managerial Economic wśród najczęstszych praktyk podpadających pod omawiane zjawisko wymienia także załatwianie prywatnych spraw za pośrednictwem Internetu, takich jak: zakupy online, wykonywanie prywatnych zleceń, płacenie rachunków czy też poszukiwanie nowej pracy i planowanie wolnego czasu.

I to jest punkt zapalny dyskusji – pracodawca ma praco wymagać od pracownika aby sprawy prywatne załatwiał poza godzinami pracy. Pracownicy natomiast nie widzą nic złego w załatwianiu często pilnych, prywatnych spraw w czasie pracy.

Cyberslacking – czy naprawdę przynosi straty pracodawcom?

Z badań przeprowadzonych już w 2008 roku przez firmę Geminius wynika, że aż 74% badanych pracowników uważa, że korzystanie z Internetu w czasie pracy nie jest zjawiskiem nagannym, o ile nie wpływa na jakość wykonywanych obowiązków. Z kolei na pytanie jak długo w ciągu dnia korzystamy z Internetu do celów prywatnych, tylko 10% badanych odpowiedziało, że wcale lub prawie wcale. 46% respondentów zadeklarowało, że średnio pół godziny zajmuje im surfowanie w Internecie w czasie pracy. 19% procent pracowników odpowiedziało, że średnio godzinę.

W ciągu przeciętnego tygodnia pracy to jest odpowiednio 2,5 do 5 godzin czasu pracy poświęconego na cyberslacking. Jeśli przemnożymy ten czas przez tygodnie i miesiące, okazuje się, że liczby te są ogromne i generują poważne straty finansowe. O skali zjawiska pisało swego czasu BBC wskazując, że koszt cyberslackingu w Wielkiej Brytanii (licząc tylko małe przedsiębiorstwa) wynosi ok. 130 milionów funtów dziennie, przy założeniu, że pracownicy korzystają z Internetu do celów prywatnych od pół do godziny dziennie.

Jak ograniczyć straty generowane przez cyberslacking?

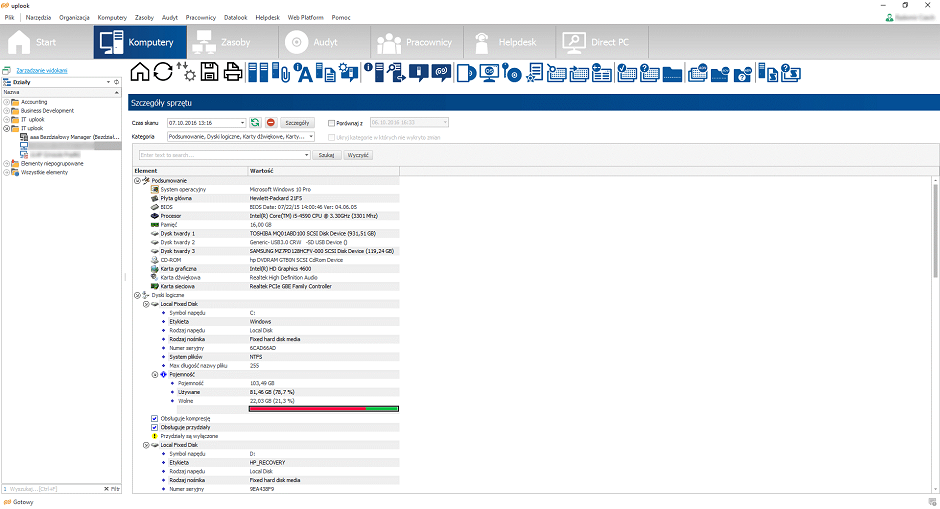

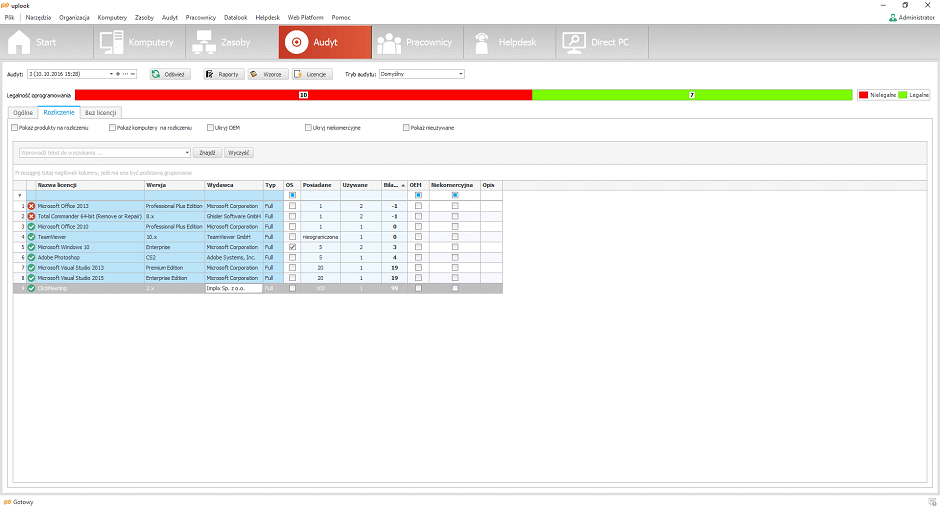

Najczęściej stosowanym rozwiązaniem jest monitoring komputerów pracowników. Jednak wdrażając program do monitorowania należy pamiętać, że nie każde tego typu rozwiązanie spełnia wymogi prawne i jest zgodne z prawami pracowników oraz polityką prywatności. Przykładem programu, który sprawdza się w walce z cyberslackingiem jest statlook.

Statlook – program do walki z cyberslackingiem

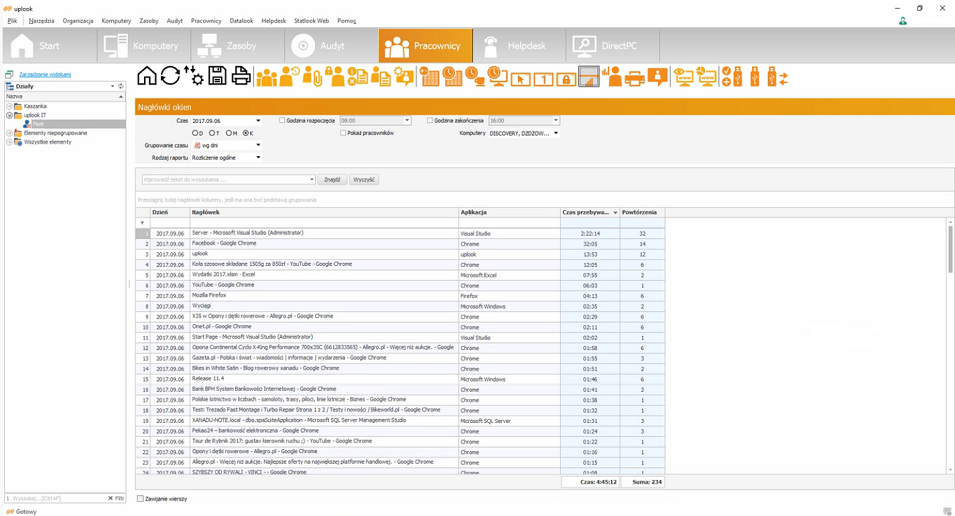

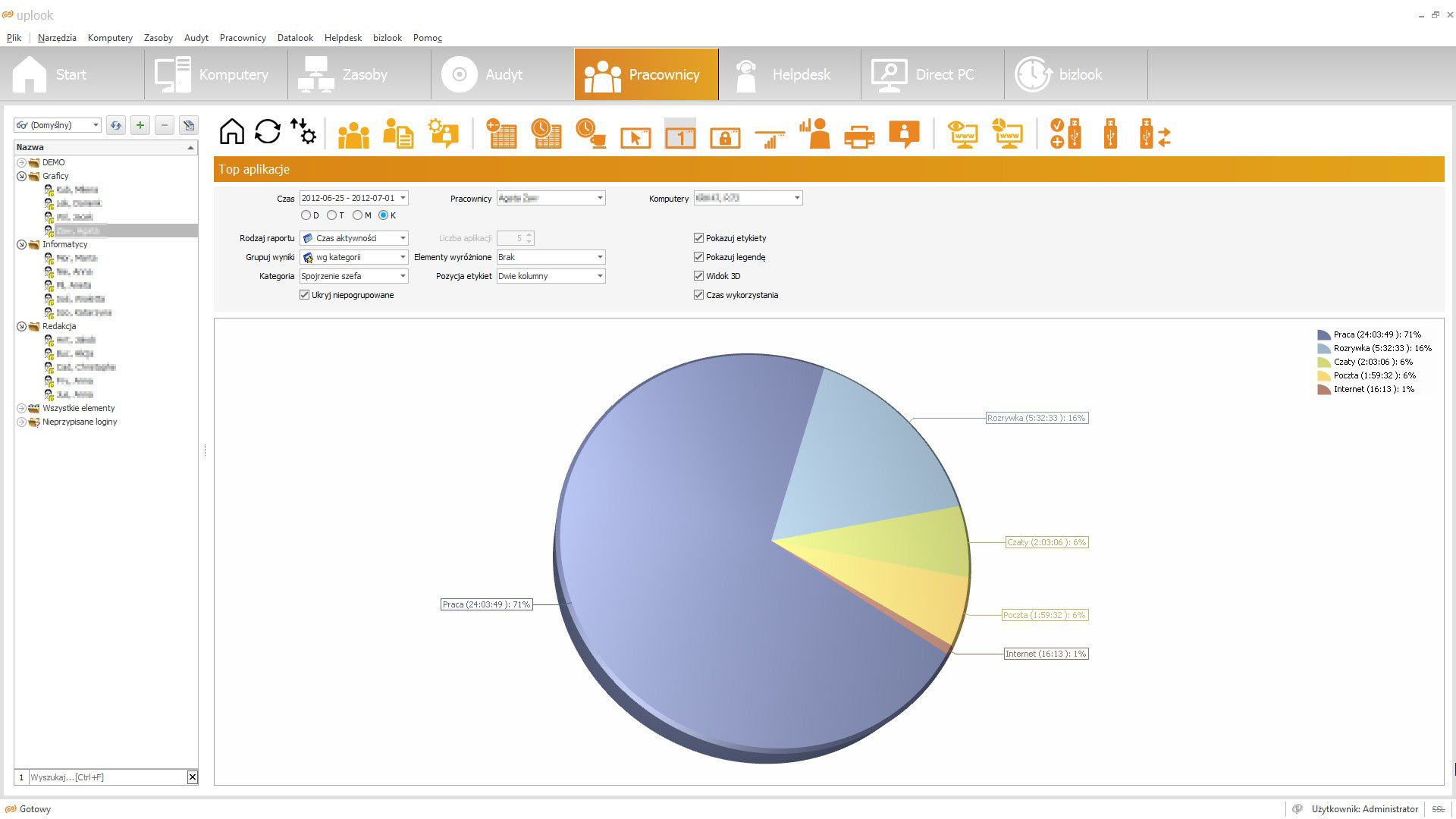

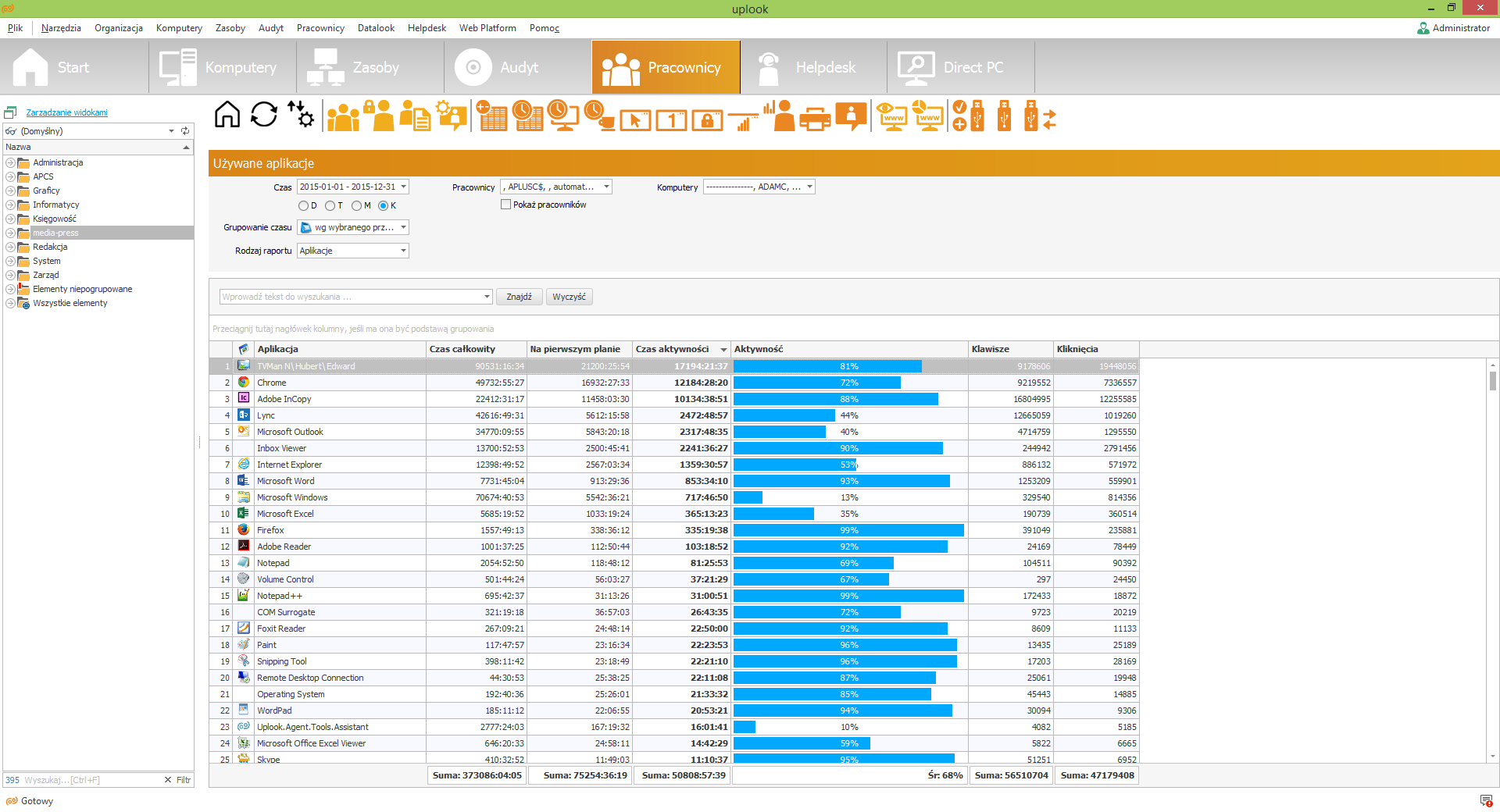

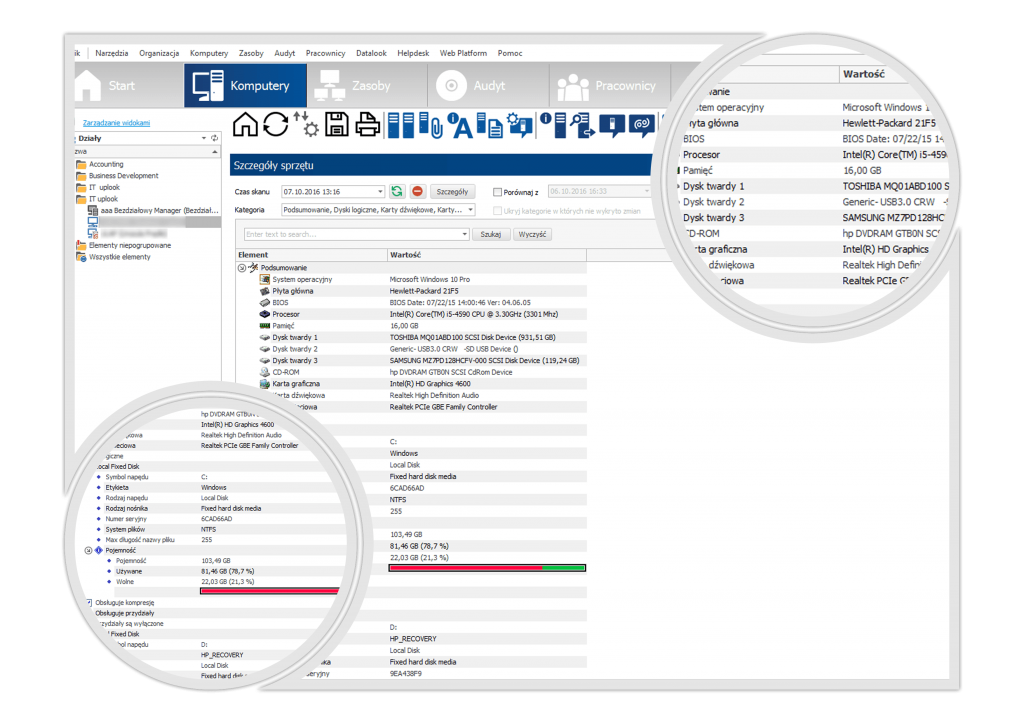

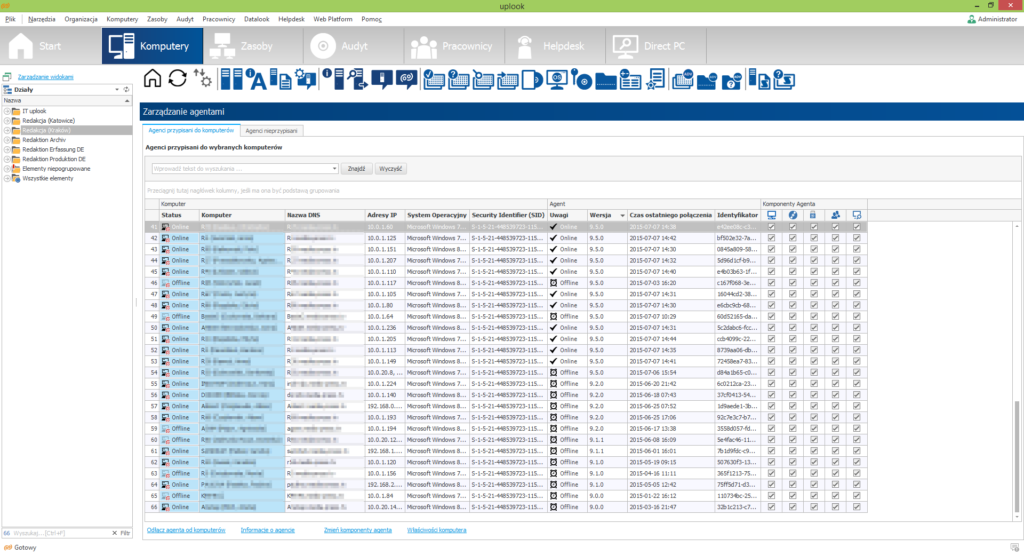

Dzięki systemowi można łatwo zebrać dane na temat faktycznego czasu pracy pracowników, w tym informacje na temat czasu jaki spędzają w Internecie, tego jakie strony i domeny odwiedzają najczęściej, które aplikacje w ciągu pracy były otwierane i ile z nich faktycznie było używanych i jak długo. Wszystko z zachowaniem podstawowego prawa do prywatności – statlook nie monitoruje treści odwiedzanych stron, nie gromadzi danych z logowania czy haseł użytkowników.

Pokazuje dane dotyczące nagłówków odwiedzanych stron i domen oraz czas przebywania na nich danego pracownika. Prawo pracowników do prywatności jest więc zachowane, a pracodawca może łatwo wejrzeć w statystyki dotyczące czasu pracy poświęconego na wykonywanie obowiązków służbowych.

Zalety programu statlook

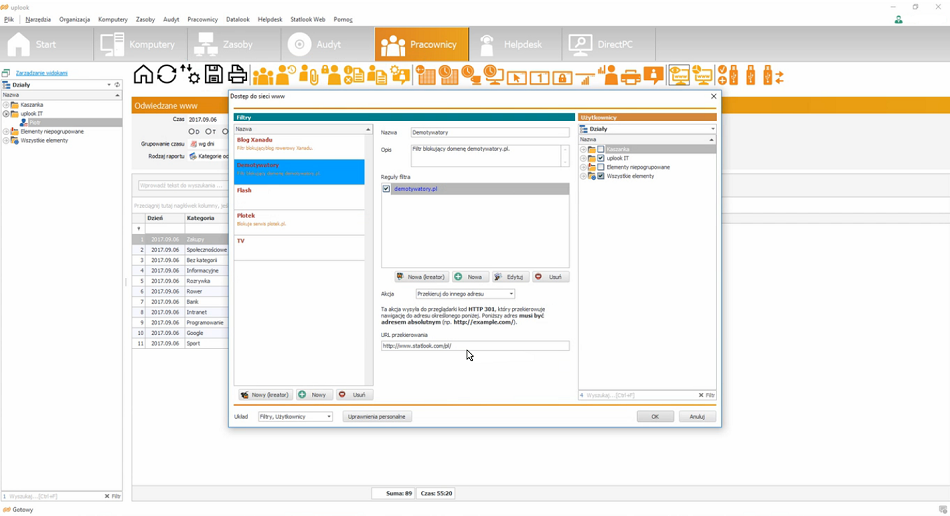

Jedną z większych zalet systemu jest nie tylko możliwość blokowania stron internetowych i domen, które są podstawowym źródłem cyberslackingu w firmie, ale blokowania treści audio i wideo na konkretnych stronach. Tak więc pracownicy mogą mieć dostęp do stron internetowych i informacji, ale już nie do filmów czy reklam na nich umieszczanych. To tylko kilka przykładów zastosowania programu statlook.

W opinii Piotra Kubiaka, managera firmy media-press.tv, firmy, które zdecydowały się na wdrożenie takiego oprogramowania, potwierdzają, że wzrost efektywności pracowników i krótszy czas potrzebny do ich wykonania jest związany z większą kontrolą Internetu w firmie.

“Od wielu lat zajmuję się badaniem tego, w jaki sposób statlook i podobne systemy wpływają na usprawnienie pracy firm i instytucji. Z wielu rozmów i wywiadów jakie przeprowadziłem wynika, że wdrożenie programu do kontroli Internetu wpływa pozytywnie na zwiększenie efektywności pracowników. Nie chodzi o to, aby całkowicie zakazać pracownikom korzystania z Internetu, ale dobrze określić, które praktyki służą ich rozwojowi i pozwalają stworzyć przyjazne warunki pracy, a które są zwyczajnym nadużywaniem służbowego łącza do celów prywatnych czy rozrywkowych.”