IT w Administracji

Administracja publiczna będzie w najbliższych latach dążyć do ujednolicenia i standaryzacji systemów informatycznych, zgodnie z zapowiedziami Ministerstwa Cyfryzacji. Kwestia ta dotyczy także zarządzania infrastrukturą informatyczną. Na administratorów sieci informatycznych, administratorów bezpieczeństwa informacji oraz administratorów danych osobowych już wkrótce zostaną nałożone nowe obowiązki.

Cyfryzacja w administracji

Obecnie dąży się do podniesienia bezpieczeństwa i jakości zarządzania w sektorze administracji. Mowa tu o standardach, jakie powinna spełniać instytucja lub firma operująca danymi osobowymi i wrażliwymi.

Administracja, jako działalność na rzecz dobra publicznego oraz organ zaufania publicznego ma przed sobą zadanie, które wymaga profesjonalnych rozwiązań.

Cyfryzacja i informatyzacja, jako wyznaczniki gospodarczego rozwoju, niosą za sobą wiele zmian w działaniu instytucji. Dlatego też dzisiejsza administracja nie może istnieć bez wsparcia informatycznego.

Jednym z istotnych czynników wpływających na zaufanie do sektora administracji, jest sprawne i płynne funkcjonowanie tej instytucji, co przekłada się bezpośrednio na jakość świadczonych usług.

Profesjonalny, kompleksowy system IT, który oferujemy, pozwoli efektywnie wspierać realizowanie zadań administracji.

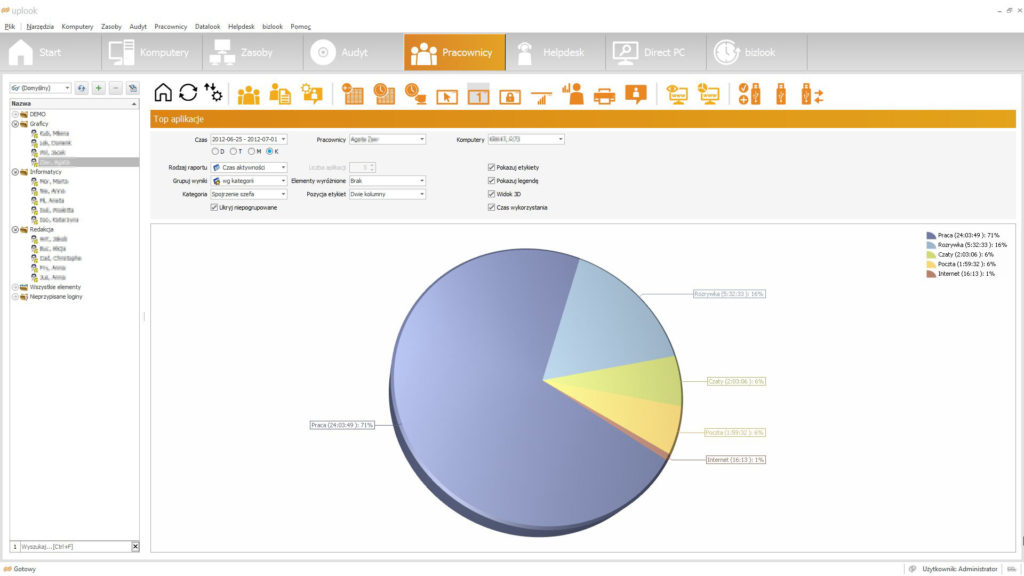

Monitoring użytkowników

Monitoring działań użytkowników, zwłaszcza w instytucjach publicznych, jest absolutną koniecznością. To poprzez nieostrożne działania w Internecie, takie jak otwieranie lub pobieranie plików i multimediów, klikanie w podejrzane linki i reklamy, pochodzi większość złośliwego oprogramowania.

Oprogramowanie statlook, dzięki takim funkcjom, jak blokada wybranych serwisów, programów i aplikacji czy blokada nośników zewnętrznych, zapobiega działaniom użytkowników, mogącym mieć fatalne skutki prawne i finansowe dla administracji publicznej.

Kontrola wydruków i autoryzacja praw do użytkowania nośników zewnętrznych pozwalają wyeliminować ryzyko wycieku danych wynoszonych (świadomie lub nie) przez pracowników.

Helpdesk i zdalny pulpit dla administracji publicznej

Sprawna administracja zależy również od stanu infrastruktury IT. Jeśli sieć i komputery są odpowiednio zarządzane, a problemy rozwiązywane systematycznie, zmniejsza się wówczas ryzyko paraliżu administracyjnego w przypadku nagłej awarii.

Dlatego ważne jest, aby zintegrowany system do zarządzania IT posiadał funkcjonalny helpdesk i możliwość zdalnego połączenia z komputerami użytkowników, który umożliwi sprawną pomoc. Dzięki tym funkcjom komunikacja między użytkownikami a administratorem będzie przebiegać płynnie i skutecznie.

Przejrzysta ewidencja zgłoszeń, połączona z intuicyjnym interfejsem pomoże szybciej reagować na zgłoszenia użytkowników.

Wdrożenie systemu do zarządzania IT

Rozwiązania IT dla administracji publicznej powinny wspierać zadania, przed jakimi staje instytucja zaufania publicznego.

Wdrożenie właściwego systemu do zarządzania infrastrukturą IT, to pierwszy krok do fachowej i stabilnej organizacji. Inwestycja w system informatyczny do kompleksowego zarządzania infrastrukturą IT jest lokatą w sprawne funkcjonowanie administracji i jej rozwój.

Publiczny wizerunek organizacji tworzy fundament zaufania do sektora administracji. Właściwy system ma za zadanie spełniać wymogi dotyczące legalności i bezpieczeństwa.

Przy wyborze odpowiedniego oprogramowania warto sprawdzić, czy posiada następujące funkcje:

1. Inwentaryzacja sprzętu i oprogramowania – automatyczna ewidencja sprzętu firmowego pozwala prawidłowo zarządzać infrastrukturą IT. Operacje te można przeprowadzać zdalnie. Statlook umożliwia tworzenie kart ewidencji sprzętu komputerowego. Zmiany pojawiają się w systemie w formie alertów, dostępnych także jako powiadomienia mailowe.

2. Kontrola legalności licencji – moduł ten odpowiedzialny jest za kontrolę legalności oprogramowania, co pozwala zwiększyć bezpieczeństwo sieci i zapewnić funkcjonowanie organizacji zgodnie z prawem.

3. Audyt legalności oprogramowania umożliwia analizę posiadanego oprogramowania, usystematyzowanie i uzupełnienie licencji oraz wprowadzenie procedur usprawniających administrację. Program wykrywa każdą nieautoryzowaną próbę instalacji programów. czytaj więcej

4. Monitoring Komputerów – informacje o wykorzystywanym sprzęcie, uruchomionych programach i aplikacjach, a także odwiedzanych stronach internetowych. Pozwala to na ocenę produktywności pracowników.

5. Profesjonalny helpdesk wraz ze zdalnym pulpitem – sprawna ewidencja zgłoszeń serwisowych, zamiana e-maili na tickety oraz możliwość zdalnego połączenia z kilkoma komputerami na raz usprawniają pracę administratora umożliwiając szybkie rozwiązywanie zgłoszeń.

6. Kontrola zewnętrznych nośników danych – informacja na temat podłączanych nośników zewnętrznych, takich jak USB, dyski SDD czy karty pamięci wraz z możliwością ich blokowania zapewnia bezpieczeństwo danych, co w administracji jest kwestią kluczową.

7. Kontrola wydruków – wiedza o drukowanych plikach wraz z informacją o liczbie kopii, kolorze wydruku, jakości, a także osobie, która wykonała drukowanie pozwala ocenić właściwe wykorzystanie firmowego sprzętu.

8. Blokowanie potencjalnie niebezpiecznych stron internetowych – uniemożliwienie przeglądania stron zagrażających bezpieczeństwu sieci zmniejsza ryzyko zainfekowania sieci.